Σαν να μην έφταναν τα προβλήματα που προκάλεσαν τα super-bugs Meltdown και Spectre, τώρα οι χρήστες υπολογιστών πρέπει να είναι ακόμα πιο προσεκτικοί, καθώς, σύμφωνα με έγκυρες πληροφορίες, εγκληματίες του κυβερνοχώρου εκμεταλλεύονται την αβεβαιότητά τους σχετικά με τις επιδιορθώσεις ασφαλείας, προσφέροντάς απλόχερα... malware!

Το γνωμικό λέει «ο λύκος στην αναμπουμπούλα χαίρεται» και η αξιοποίηση των δημοφιλών τάσεων, συνοδευόμενη από τη δημιουργία πλαστών ιστοσελίδων/εφαρμογών για την παραπλάνηση του κοινού, είναι μία από τις πλέον συνηθισμένες τακτικές των κυβερνοεγκληματιών - οι οποίοι αυτή τη φορά στηρίζουν τα σχέδια τους στις δύο αυτές εξαιρετικά επικίνδυνες ευπάθειες.

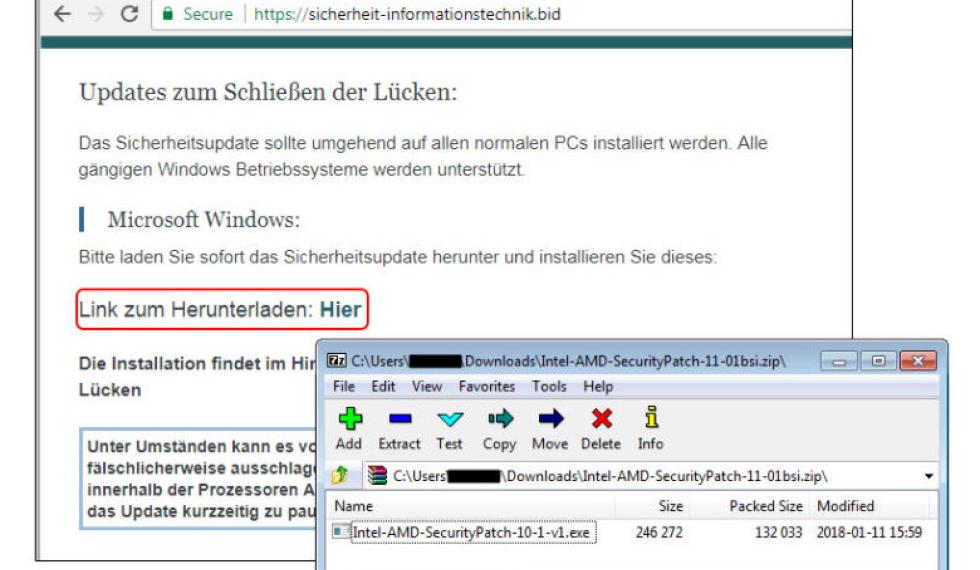

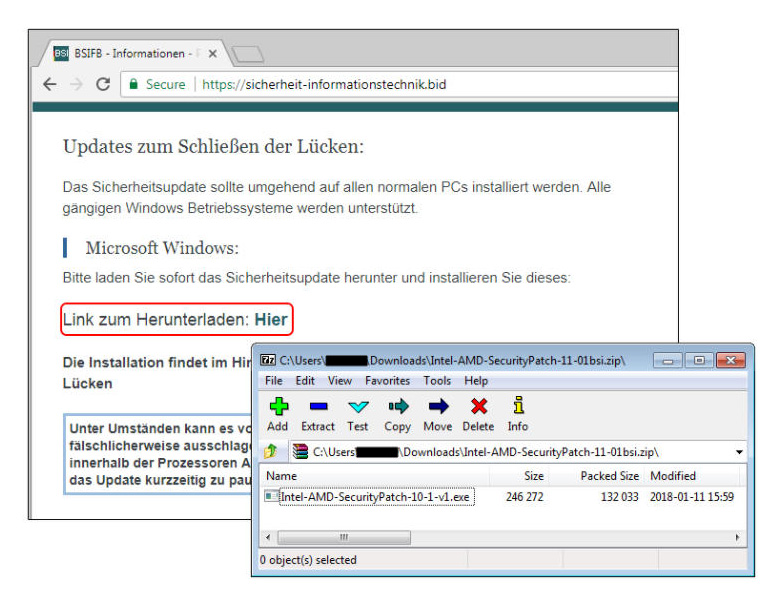

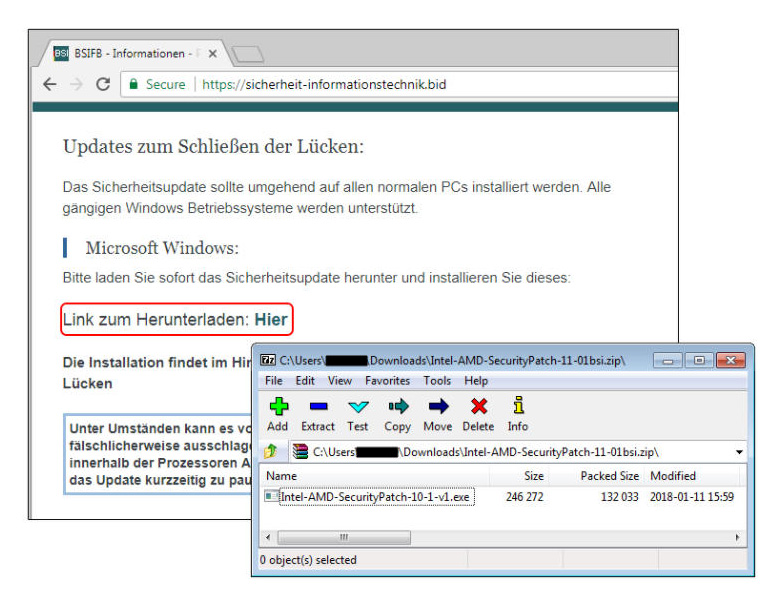

Σύμφωνα με ανακοίνωση, την οποία εξέδωσε το Ομοσπονδιακό Γραφείο για την Ασφάλεια και την Πληροφορική (BSI) της Γερμανίας, εντοπίστηκαν πολλαπλά μηνύματα ηλεκτρ. ταχυδρομείου (spam wave) τα οποία φέρουν τον βαρύγδουπο τίτλο "Critical vulnerability - important update" και παραπέμπουν σε ιστοσελίδες όπου μπορούν να ληφθούν οι υποτιθέμενες διορθώσεις ασφαλείας. Από εκεί χειραγωγούν τους χρήστες στην εγκατάσταση κακόβουλου λογισμικού, μέσω ενός αρχείου με την ονομασία Intel-AMD-SecurityPatch-10-1-v1.exe.

Το BSI δεν έδωσε λεπτομέρειες σχετικά με τις διευθύνσεις (URLs) που φιλοξενούνται τα πλαστά patches, ωστόσο, η εταιρεία ασφαλείας Malwarebytes και ο ερευνητής Jérôme Segura έχουν εντοπίσει τουλάχιστον μία από αυτές, στην οποία καραδοκεί το Smoke Loader, ένα κακόβουλο λογισμικό ικανό να εγκαταστήσει και άλλα παρόμοια (russian-hosted) προγράμματα.

Η Malwarebytes ανακάλυψε πρόσφατα και έναν ιστόποπο με «ενημερώσεις» για το Adobe Flash, ο οποίος μάλιστα χρησιμοποιούσε πιστοποιητικό ασφαλείας SSL που είχε εκδοθεί από τις Cloudflare και Comodo. Η εταιρεία ήρθε σε επαφή με τις δύο πλατφόρμες ασφαλείας και μέσα σε ελάχιστο χρόνο, ο ιστότοπος έπαψε να λειτουργεί.

Προσοχή λοιπόν και ενημερώσεις μόνο από τις επίσημες ιστοσελίδες των κατασκευαστών!

Το BSI δεν έδωσε λεπτομέρειες σχετικά με τις διευθύνσεις (URLs) που φιλοξενούνται τα πλαστά patches, ωστόσο, η εταιρεία ασφαλείας Malwarebytes και ο ερευνητής Jérôme Segura έχουν εντοπίσει τουλάχιστον μία από αυτές, στην οποία καραδοκεί το Smoke Loader, ένα κακόβουλο λογισμικό ικανό να εγκαταστήσει και άλλα παρόμοια (russian-hosted) προγράμματα.

Η Malwarebytes ανακάλυψε πρόσφατα και έναν ιστόποπο με «ενημερώσεις» για το Adobe Flash, ο οποίος μάλιστα χρησιμοποιούσε πιστοποιητικό ασφαλείας SSL που είχε εκδοθεί από τις Cloudflare και Comodo. Η εταιρεία ήρθε σε επαφή με τις δύο πλατφόρμες ασφαλείας και μέσα σε ελάχιστο χρόνο, ο ιστότοπος έπαψε να λειτουργεί.

Προσοχή λοιπόν και ενημερώσεις μόνο από τις επίσημες ιστοσελίδες των κατασκευαστών!

Το BSI δεν έδωσε λεπτομέρειες σχετικά με τις διευθύνσεις (URLs) που φιλοξενούνται τα πλαστά patches, ωστόσο, η εταιρεία ασφαλείας Malwarebytes και ο ερευνητής Jérôme Segura έχουν εντοπίσει τουλάχιστον μία από αυτές, στην οποία καραδοκεί το Smoke Loader, ένα κακόβουλο λογισμικό ικανό να εγκαταστήσει και άλλα παρόμοια (russian-hosted) προγράμματα.

Η Malwarebytes ανακάλυψε πρόσφατα και έναν ιστόποπο με «ενημερώσεις» για το Adobe Flash, ο οποίος μάλιστα χρησιμοποιούσε πιστοποιητικό ασφαλείας SSL που είχε εκδοθεί από τις Cloudflare και Comodo. Η εταιρεία ήρθε σε επαφή με τις δύο πλατφόρμες ασφαλείας και μέσα σε ελάχιστο χρόνο, ο ιστότοπος έπαψε να λειτουργεί.

Προσοχή λοιπόν και ενημερώσεις μόνο από τις επίσημες ιστοσελίδες των κατασκευαστών!

Το BSI δεν έδωσε λεπτομέρειες σχετικά με τις διευθύνσεις (URLs) που φιλοξενούνται τα πλαστά patches, ωστόσο, η εταιρεία ασφαλείας Malwarebytes και ο ερευνητής Jérôme Segura έχουν εντοπίσει τουλάχιστον μία από αυτές, στην οποία καραδοκεί το Smoke Loader, ένα κακόβουλο λογισμικό ικανό να εγκαταστήσει και άλλα παρόμοια (russian-hosted) προγράμματα.

Η Malwarebytes ανακάλυψε πρόσφατα και έναν ιστόποπο με «ενημερώσεις» για το Adobe Flash, ο οποίος μάλιστα χρησιμοποιούσε πιστοποιητικό ασφαλείας SSL που είχε εκδοθεί από τις Cloudflare και Comodo. Η εταιρεία ήρθε σε επαφή με τις δύο πλατφόρμες ασφαλείας και μέσα σε ελάχιστο χρόνο, ο ιστότοπος έπαψε να λειτουργεί.

Προσοχή λοιπόν και ενημερώσεις μόνο από τις επίσημες ιστοσελίδες των κατασκευαστών!